इक्कीवीं सदी का युद्ध थल सेना, वायु सेना और नौसेना तक सीमित नहीं. आज जब देशों के रक्षा, वित्त और संचार सरीखे बेहद अहम क्षेत्र इंटरनेट पर एक दूसरे से जुड़ी सूचना प्रणालियों पर निर्भर हैं, साइबर तंत्रों पर हमले करके उनकी युद्धक क्षमताओं को बुरी तरह तहस-नहस किया जा सकता है.

इस तरह साइबर युद्ध आधुनिक जंग का कम लागत वाला हथियार बनकर उभरा है और साइबर सुरक्षा अब हर देश के राष्ट्रीय सुरक्षा सांचे का अहम हिस्सा है. यूक्रेन-रूस के युद्ध और इज्राएल-हमास युद्ध की तरह यह समूची हकीकत भारत और पाकिस्तान के बीच हाल ही हुए टकराव में भी दिखाई दी.

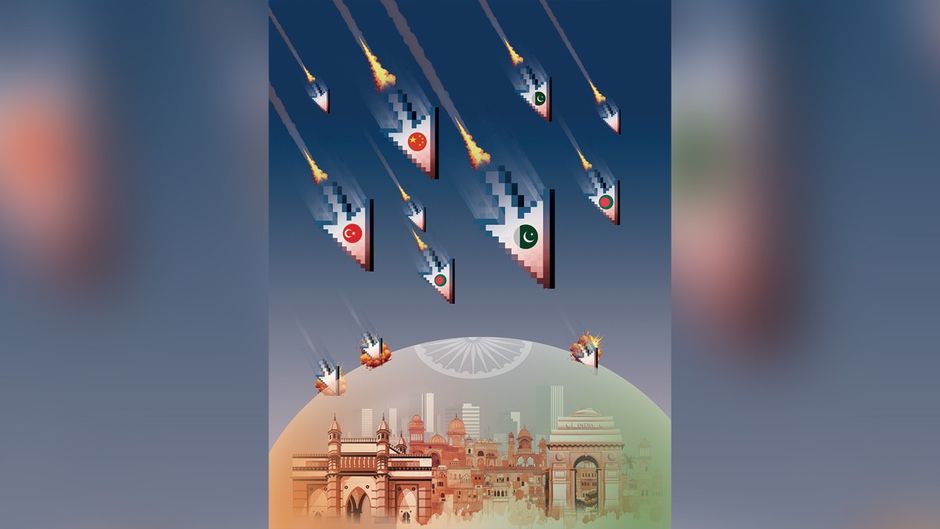

पहलगाम में 22 अप्रैल को हुए आतंकी हमले से शुरू होकर दोनों पड़ोसी देशों के बीच चार दिनों तक चले टकराव के दौरान (7-10 मई) भारत को लगातार जारी साइबर हमलों की एक के बाद एक लहर का सामना करना पड़ा. इसके पीछे मुख्य रूप से इस्लामाबाद और बीजिंग की शह पर काम कर रहे पाकिस्तानी जत्थे तो थे ही, लेकिन तुर्किए, बांग्लादेश, मलेशिया और पश्चिम एशियाई देशों के हैकरों की टोलियां भी थीं.

केंद्र सरकार के सूत्रों के मुताबिक, हैकरोंं ने 15 लाख से ज्यादा बार साइबर हमले किए और रक्षा, बिजली, दूरसंचार, वित्त और परिवहन क्षेत्रों में फैले देश के बेहद अहम इन्फ्रास्ट्रक्चर के खासे बड़े हिस्से को निशाना बनाया. जून की शुरुआत में हुई कैबिनेट बैठक में प्रधानमंत्री नरेंद्र मोदी ने ऐसे हमलों की संख्या 10 करोड़ बताई.

देश के सैन्य-औद्योगिक ढांचे को खास निशाना बनाना तो खैर अनुमान के मुताबिक ही था, केंद्रीय बिजली मंत्रालय ने तस्दीक की कि 7-10 मई के बीच देश के बिजली ग्रिड पर पाकिस्तान की तरफ से किए गए 2,00,000 से ज्यादा साइबर हमलों को कामयाबी से नाकाम कर दिया गया. उनके इन हमलों में हैकरों की शरारतों का पूरा जखीरा शामिल था.

वेबसाइटों का चेहरा बिगाड़ना, सेवा से इनकार (डीओएस) और सेवा से अलग-अलग इनकार (डीडीओएस) हमले (निशाने पर लिए गए सर्वर या नेटवर्क को फर्जी ट्रैफिक से पाटकर नाकाम करना), मालवेयर डालना (वायरसों के इस्तेमाल से सिस्टम को संक्रमित करके नियंत्रण अपने हाथ में ले लेना, ताकि डेटा चोरी की जा सके) और फिशिंग (भ्रामक ईमेल या संदेशों के जरिए संवेदनशील जानकारी निकालना).

कुल मिलाकर उनका लक्ष्य रक्षा जानकारी और खासकर मिसाइल टेक्नोलॉजी से जुड़ी जानकारी चुराना और अहम क्षेत्रों को कमजोर और खराब करना है. खुशकिस्मती से, भारतीय कंप्यूटर आपातकालीन प्रतिक्रिया टीम (सर्ट-इन), रक्षा साइबर एजेंसी और राष्ट्रीय महत्वपूर्ण सूचना इन्फ्रास्ट्रक्चर केंद्र (एनसीआइआइपीसी) समेत देश की साइबर सुरक्षा एजेंसियों ने ज्यादातर हमलों को सफलतापूर्वक नाकाम कर दिया. 15 लाख हमलोंं में से महज 150 ही कामयाब हो पाए.

हालांकि कुल हमलों के 28 फीसद, 22 फीसद और 17 फीसद क्रमश: सरकारी संस्थाओं, व्यावसायिक उद्यमों और बेहतर सुरक्षित रक्षा संगठनों के साइबर तंत्र पर किए गए, लेकिन शिक्षा (7 फीसद), वित्त (4 फीसद) और परिवहन (3 फीसद) क्षेत्रों को भी बख्शा नहीं गया. जवाबी कार्रवाई में भारतीय हैकिंग समूह इन हमलों को पाकिस्तान के पाले में ले गए और उसके अहम सैन्य तथा सरकारी डिजिटल तंत्र को निशाना बनाकर उनमें सेंध लगा दी.

मगर इन हमलों को नाकाम करने में देश को पूरी जीत हासिल नहीं हुई. भारतीय सैन्य, रक्षा उत्पादन और रक्षा अनुसंधान संस्थाओं की कई वेबसाइटों को सफलतापूर्वक निशाना बनाया गया, जिनमें रक्षा अनुसंधान और विकास संगठन (डीआरडीओ) की बेहद अहम वेबसाइट भी थीं. साफ है कि देश की साइबर सुरक्षा को मजबूत करने के लिए और भी बहुत कुछ करने की जरूरत है. देश के साइबर क्षेत्र पर हमले दरअसल तेजी से जारी हैं.

रक्षा मंत्रालय (एमओडी) के साथ जुड़कर काम करने वाली इन्नेफू लैब्स के सीईओ तरुण विग की भी यही राय है कि ये हमले देश के रक्षा तंत्र के लिए खतरे की साफ और दोटूक घंटी की तरह हैं. वे कहते हैं, ''ये हमले अब महज उगाही के लिए नहीं होते. वे बेहद अहम इन्फ्रास्ट्रक्चर को निशाना बनाते हैं, संवेदनशील डेटा चुराते हैं और जरूरी सेवाओं को बाधित करने की कोशिश करते हैं.’’

हमलों की झड़ी

साइबर सुरक्षा विशेषज्ञ और सेंटर फॉर डिजिटल इकोनॉमी पॉलिसी (सी-डीप) के प्रेसिडेंट जयजीत भट्टाचार्य का कहना है कि पहलगाम में हुए आतंकी हमले ने भारत के खिलाफ छेड़े गए हाइब्रिड युद्ध—यानी आतंकवाद और साइबर आक्रमण के सुनियोजित मेल—के लिए चिंगारी का काम किया और उसका संकेत साइबर घुसपैठों और व्यवधानों की कोशिशों के तूफानी धावे से मिला.

रक्षा मंत्रालय, चुनाव आयोग और अहम वित्तीय संस्थाओं के सर्वरों को निशाना बनाया गया, और सर्ट-इन तथा राष्ट्रीय तकनीकी अनुसंधान संगठन (एनटीआरओ), जिसमें एनसीआइआइपीसी भी शामिल है, सरीखी साइबर सुरक्षा एजेंसियों ने ''जारीे चौतरफा हमले’’ के खिलाफ तत्काल चेतावनी की घंटी बजा दी. भट्टाचार्य यह भी कहते हैं, ''नतीजे गंभीर थे—राष्ट्रीय सुरक्षा, आर्थिक स्थिरता और डिजिटल प्रणालियों में नागरिकों का भरोसा खतरे की जद में आ गए.’’ वे बताते हैं कि मुख्य सूत्रधार पाकिस्तान था, जबकि मलेशिया और तुर्किए ने सहयोगी भूमिकाएं अदा कीं.

भारत की साइबर एजेंसियों ने पाया कि पाकिस्तानी समूह एपीटी36 (उर्फ ट्रांसपैरेंट ट्राइब) ने सशस्त्र बलों के जवानों को निशाना बनाने का फिशिंग अभियान तेज कर दिया. मालवेयर-भरे नकली दस्तावेजों का इस्तेमाल करके संवेदनशील जानकारियां जुटाने की कोशिश की गई, लेकिन उन्हें नाकाम कर दिया गया.

अलबत्ता, उसके हैकरों ने सैन्य इंजीनियर सेवा और मनोहर पर्रीकर रक्षा अध्ययन तथा विश्लेषण संस्थान की जानकारियों तक पहुंच हासिल कर ली. सबसे ज्यादा फिक्र की बात यह कि टी-90 टैंकों की अपग्रेड योजनाओं और डीआरडीओ में विकसित की जा रही कुछ निश्चित परियोजनाओं की जानकारियों समेत गोपनीय डेटा डार्क वेब पर बिक्री के लिए डाल दिया गया. इस घुसपैठ के पीछे भी एपीटी36 का हाथ माना जाता है.

टीम इनसेन पाकिस्तान और एचओएएक्स या हॉक्स1337 सरीखे दूसरे पाकिस्तानी गुटों ने असम राइफल्स, एटमी ऊर्जा विभाग और बख्तरबंद वाहन निगम लिमिटेड की वेबसाइटों में सेंध लगाकर उन्हें बिगाड़ दिया. पाकिस्तान साइबर फोर्स ने राजस्थान के शिक्षा विभाग की वेबसाइट को हैक करके उस पर पहलगाम आतंकी हमले के बारे में झूठे दावे पोस्ट कर दिए.

रिपरसेक सरीखे मलेशियाई हैक्टिविस्ट ने भारत विरोधी नैरेटिव को बढ़ावा देने के लिए सोशल मीडिया पर दुष्प्रचार अभियान छेड़ दिए और उप-राष्ट्रपति की वेबसाइट को निशाना बनाया, जबकि तुर्क हैक टीम सरीखे तुर्किए के गुटों ने भारतीय बैंकिंग वेबसाइटों और मीडिया पोर्टलों के ऊपर डीडीओएस हमले किए. ईरान के हैकर समूह वल्चर ने सर्ट-इन, राष्ट्रीय परीक्षण एजेंसी, राष्ट्रपति के दफ्तर और प्रधानमंत्री कार्यालय की वेबसाइटों पर डीडीओएस हमले किए.

भारतीय साइबर एजेंसियों ने रैनसमवेयर और हैक्टिविस्ट हमलों के सिरे ढाका और चटगांव स्थित हैकर फोरमों तक खोज निकाले, लेकिन बांग्लादेश की सरकार ने जानकारी से इनकार किया. मिस्टीरियस बांग्लादेश सरीखे गुटों ने सीबीआइ, चुनाव आयोग और बीएसएनएल सरीखे सरकारी पोर्टलों को निशाना बनाया. संदेह है कि विचारधारा के स्तर पर पाकिस्तान से जुड़े गैर-सरकारी तत्व बांग्लादेश से काम कर रहे थे.

चीन की तरफ से किया गया साइबर हमला ज्यादा रणनीतिक था. उसके एपीटी41 और मस्टैंग पांडा सरीखे गुटोंं ने एडवांस्ड परसिस्टेंट थ्रेट (एटीपी) को अंजाम दिया (ये लगातार चलने वाले साइबर हमले होते हैं और लंबे समय तक पता चले बिना सिस्टम में बने रहते हैं), और भारत के पावर ग्रिड, लॉजिस्टिक शृंखलाओं और संचार नेटवर्कों को नाकारा करने की कोशिश की. भारतीय रेलवे नेटवर्क में सेंध लगाने की कोशिश खासी बड़ी चिंता की बात थी. विशेषज्ञों का मानना है कि बीजिंग का मकसद संभावित सैन्य गतिरोध के दौरान भारत की साइबर क्षमताओं की थाह लेना था.

आर3वीओएक्स एनोनिमस ने केंद्रीय अप्रत्यक्ष कर बोर्ड, सीमा शुल्क और आयकर विभाग पर नाकाम डीडीओएस हमले किए. भारत के बैंकिंग, वित्तीय सेवा और बीमा (बीएफएसआइ) क्षेत्र को निशाना बनाकर किए जा रहे साइबर हमलों के बारे में सर्ट-इन की चेतावनियों के बाद बॉम्बे स्टॉक एक्सचेंज ने 7 मई को साइबर सुरक्षा सलाह जारी की.

किस्म-किस्म के मालवेयर ने पश्चिमी भारत के बिजली वितरण नेटवर्कों की भी थाह ली, जिसकी वजह से कुछ इलाकों में एहतियातन शटडॉउन करना पड़ा. 10 मई को महाराष्ट्र में उल्हासनगर नगर निगम की आधिकारिक वेबसाइट हैक कर ली गई.

भारत का जवाब

हर क्षेत्र में हमले झेल रहे भारत की स्वतंत्र और सरकार-समर्थित साइबर फौजों ने पाकिस्तान पर हजारों हमले किए. भारतीय साइबर फोर्स, इंडियन साइबर डिफेंडर, व्हाइटहॉर्स और साइबर वॉरियर्स इंडिया सरीखे भारतीय हैकिंग जत्थों ने पाकिस्तान के बेहद अहम बुनियादी ढांचों पर कामयाब हमले करने का दावा किया. भारतीय सेना के तीनों अंगों की कमान डिफेंस साइबर एजेंसी के मातहत काम करने वाली भारत की विशिष्ट साइबर इकाई को लामबंद किया गया और अहम तंत्रों पर जवाबी डिजिटल हमले किए गए.

उनमें सोशल मीडिया ट्रोल फार्म्स को हटाना, सर्वरों को बाधित करना और हमलों के मूल स्रोत का पता लगाकर उनका भांडा फोड़ने के लिए डिजिटल फॉरेंसिक कार्रवाइयां शामिल थीं. पाकिस्तान की एनसीईआरटी (नेशनल साइबर इमरजेंसी रिस्पॉन्स टीम) अपने संगठनों के निशाना बनाकर की जा रही फिशिंग के खिलाफ रेड अलर्ट जारी करने को मजबूर हो गई. पाकिस्तान की सिंध पुलिस की वेबसाइटों और उसके हवाई अड्डों की प्रणालियों में भी सेंध लगाई गई.

अलबत्ता, भारत की प्रतिक्रिया ज्यादातर रक्षात्मक थी. इसमें साइबर रक्षा टीमों को तिगुना बढ़ाना, फौरन खुफिया जानकारी साझा करना, और सरकार, निजी फर्मों और औद्योगिक निकायों के बीच तालमेल के लिए भारतीय डेटा सुरक्षा परिषद (डीएससीआइ) की अगुआई में संयुक्त कार्य दल को सक्रिय करना शामिल था. रक्षात्मक उपायों में असुरक्षित वित्तीय वेबसाइटों को कुछ वक्त के लिए ब्लॉक करना, सर्ट-इन की ओर से अलर्ट जारी करना, और संदिग्ध कमान सर्वरों की निगरानी करना शामिल था.

भट्टाचार्य के मुताबिक, केंद्र सरकार ने बहुआयामी साइबर सुरक्षा अभियान छेड़ा. केंद्रीय गृह मंत्रालय के अधीन कार्यरत भारतीय साइबर अपराध समन्वय केंद्र (आइ4सी) ने हैकिंग की जवाबी कार्रवाइयों की अगुआई की और बताया जाता है कि 150 से ज्यादा कमांड-ऐंड-कंट्रोल सर्वरों को ध्वस्त कर दिया. इस तरह भारत इस आभासी युद्ध के तेजी से बदलते परिदृश्य का मजबूती से सामना कर सका.

अलबत्ता, साइबर खतरे लगातार मौजूद हैं और विकसित हो रहे हैं. ऐसे में भारत सतर्कता में जरा ढील नहीं दे सकता. विशेषज्ञों का मानना है कि चीनी साइबर हमलों के साथ-साथ पाकिस्तानी हैक्टिविस्टों और अन्य हैकिंग गुटों का असरदार मुकाबला करने के लिए भारत को खतरों का पता लगाने और फौरन जवाब देने के लिए एआइ संचालित प्रणालियों का विस्तार करना होगा और साइबर सुरक्षा प्रशिक्षण में सुधार लाना होगा. सभी अहम क्षेत्रों के क्वांटम-रेजिस्टेंस एन्क्रिप्शन, क्लाउड सुरक्षा और लचीले बुनियादी ढांचे में निवेश बढ़ाना बेहद जरूरी है.

विग का कहना है कि भारत ने सर्ट-इन और एनसीआइआइपीसी, स्वदेशी साइबर सुरक्षा समाधानों और सरकार तथा निजी क्षेत्र के बीच तालमेल से बढ़ते साइबर खतरों का जवाब दिया. डिजिटल व्यक्तिगत डेटा संरक्षण अधिनियम 2023 ने नियामकीय ढांचों को मजबूत किया, जबकि सिंगापुर, जापान और ब्रिटेन के साथ साझेदारियों की बदौलत खतरों की खुफिया जानकारी साझा करने में बढ़ोतरी हुई.